Windows ve REMnux Yapılandırması | Malware Analiz Lab Ortamı

Merhaba. Bu yazımda Malware Analiz Lab Ortamı hazırlayacağız. Malware Analiz konusunda, dinamik analiz yaparken çalıştıracağımız zararlı yazılımın kendi ağımıza ve bilgisayarımıza yayılmaması için Windows makinede ağ konfigürasyonlarını ve REMnux sisteminde INetSim adında birçok servisin (HTTP, DNS, FTP, IRC, SMTP vb.) simülasyonunu sağlayan yazılımın konfigürasyonlarını anlatacağım. Bu iki makineyi birlikte nasıl kullanırız bunu göreceğiz.

REMnux Nedir ?

REMnux, zararlı yazılımlar için tersine-mühendislik yaparak zararlı yazılım analistlerine yardımcı olmak amacıyla geliştirilmiş Linux tabanlı ücretsiz bir dağıtımdır. Adını da amacını ifade eden İngilizce kelimelerin kısaltılmasından almıştır (Reverse-Engineering Malware Linux). İlk sürümü 2010 yılında yayımlanan REMnux, David Westcott’un kapsamlı yardımlarıyla Lenny Zeltser tarafından geliştirilmektedir. Mevcut son sürüme kendi web adresinden ulaşabilirsiniz. (REMnux)

REMnux Linux Dağıtımının İncelenmesi ve Örnek bir Kötücül Yazılım Analiz Uygulaması (Halil Özgür Baktır, Baran Çelik, Sait Işık.) (https://kilavuzu.com/rykov/1293/index.html)

Bu araç, adli bilişim müfettişleri ve olay müdahale ekipleri tarafından zararlı yazılım incelemelerine başlamak için özgürce kullanılabilir durumda olup bulunması/ ulaşılması, kurulması ve yapılandırılması zor olabilecek çeşitli araçların kullanımını daha kolay bir hale getirmeyi ve kötücül yazılım analizi yapan kişilerin sadece temel amaca yani analize yönlendirmeyi hedeflemektedir.

INetsim Nedir ?

Linux temelli bir yazılım olan INetsim, çeşitli network servislerini simüle etmektedir. Zararlı yazılım kodlarını dinamik olarak analiz ederken işimize yarayacak çeşitli ağ servislerini simüle ederek kodun veya uygulamanın neler yaptığını anlayabiliriz. INetsim konfigüre ettiğimiz portlara gelen isteklere yanıt vermesinin yanı sıra gerçek bir servis gibi de davranmaktadır. (INetsim)

Windows ve REMnux Yapılandırması | Malware Analiz Lab Ortamı

Öncelikle VMware Workstation üzerinde Edit > Virtual Network Editor yolunu takip ederek burada izole bir ağ oluşturacağız.

Burada ben Host-only seçeneğini işaretledikten sonra “Connect a host virtual adapter name…” işaretini kaldırarak sanal cihazların Host makine ile olan bağlantılarını kesiyorum. Subnet IP 10.10.10.0 olarak ayarlıyorum. VMnet2 isimli network arayüzü hazır.

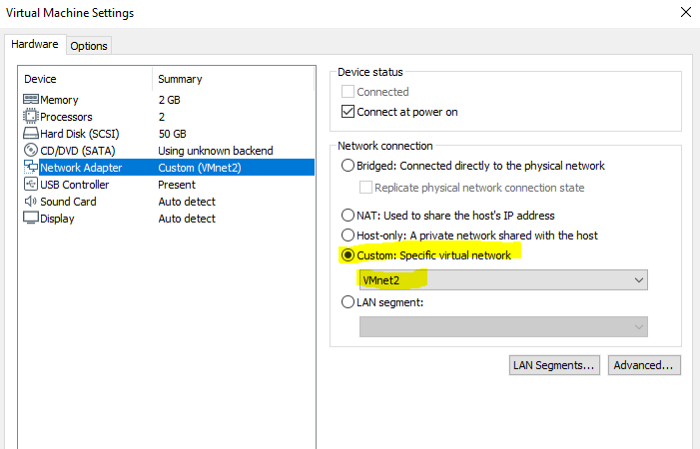

Windows makinemde Network Adaptör olarak oluşturduğum VMnet2 seçiyorum.

Daha sonra REMnux makinesinin https://docs.remnux.org/install-distro/get-virtual-appliance buradaki kendi web adresinden .ova uzantılı dosyasını indirip açıyorum.

REMnux makinemi açmadan Windows makinemde yaptığım gibi Network Adapter kısmından oluşturduğum VMnet2 networkünü seçiyorum. Ardından makineleri başlatıyorum.

REMnux makinem hazır. Her iki makinenin almış olduğu ip adreslerine bakalım.

Makinelerin ip adresleri bu şekilde. Şimdi gerekli ayarlamaları yapalım.

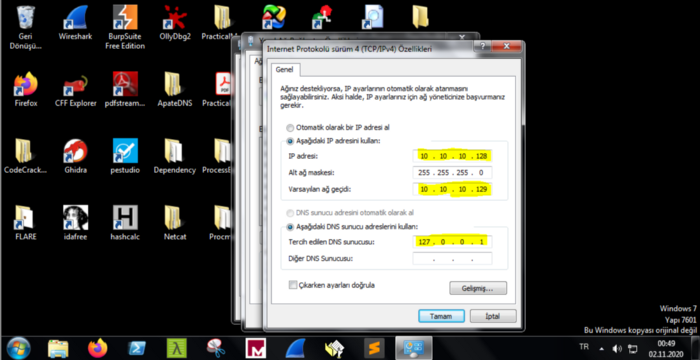

Windows makinede DNS sunucusu olarak 127.0.0.1 veriyoruz. Sarı ile işaretlediğim alanların ayarlamasını yaptıktan sonra REMnux tarafında ayarlamalar yapıyoruz.

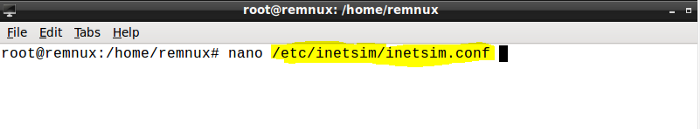

REMnux tarafında /etc/inetsim/inetsim.conf dosyası üzerinde gerekli ayarlamaları yapıyorum.

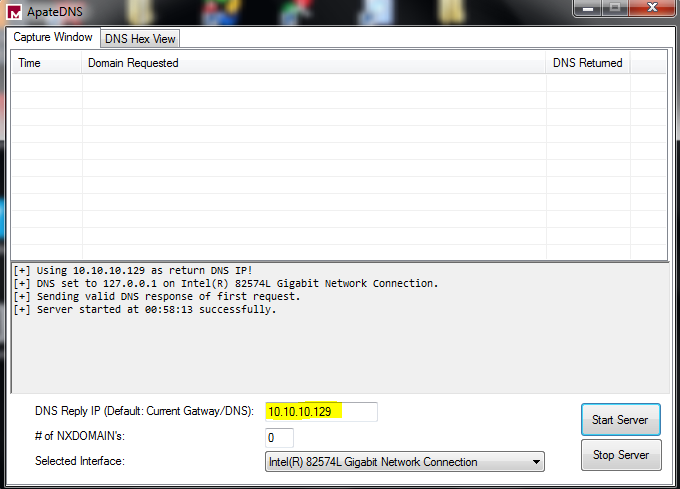

Daha sonra Windows tarafında DNS isteklerine cevap olarak ApateDNS aracına REMnux makinesinin ip adresini veriyoruz.

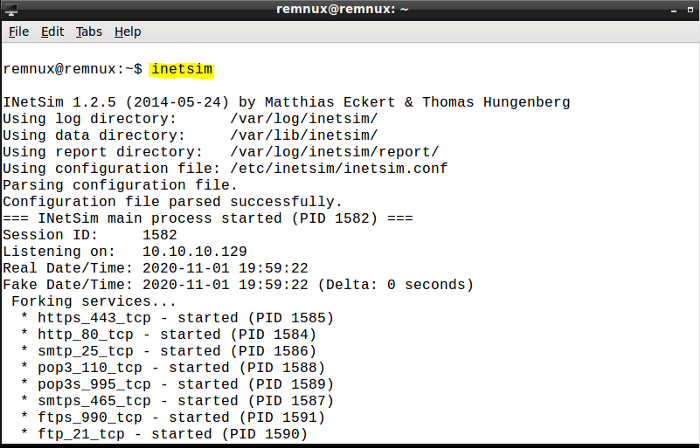

REMnux tarafında “inetsim” komutunu girerek gerekli servisleri başlatıyoruz. Burada hangi servislerin başlamasını istiyorsanız .conf dosyası içerisinden ayarlamalar yapabilirsiniz.

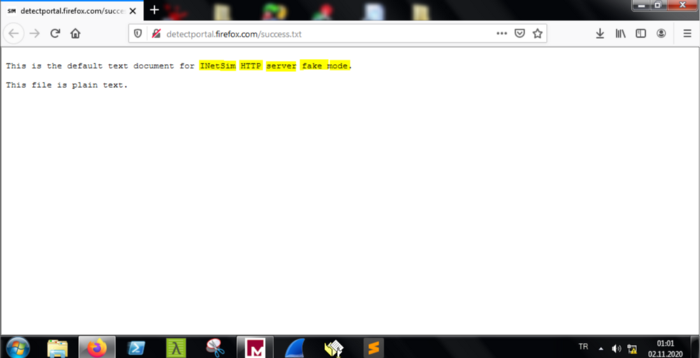

Servisleri başlattıktan sonra başarılı olup olmadığını denemek maksadıyla HTTP yani 80 portunun simüle edilip edilmediğini görmek amacıyla tarayıcıyı açıyoruz.

Evet gerekli konfigürasyonları yaparak başarılı bir sonuç elde ettik. Artık zararlı yazılımları dinamik olarak analiz ederken gerekli servisleri taklit eden bir makinemiz oldu. Dinamik analiz yaparken zararlı yazılımları çalıştırdığımızda makinelerimize zarar vermeden incelemeye devam edebileceğiz.

Practical Malware Analysis Lab‘ları üzerinden çözümleri yaparak devam edeceğim.