John The Ripper (JTR) Kullanımı – John The Ripper Nedir | JTR Brute Force

John The Ripper (JTR) Nedir ?

Merhaba. Bu yazıda ele alacağım araç Kali Linux üzerinde kurulu olarak gelen John The Ripper (JTR) isimli güçlü bir brute force / password crack aracıdır. John The Ripper Password Cracking aracı Windows ve macOS sistemleri üzerinde de çalışmaktadır. Özellikle CTF çözümlerinde ve penetrasyon testi yaparken sık sık kullanılan bir araçtır. Daha detaylı bilgiye man sayfasından veya aşağıda alıntı kaynağında verdiğim adresten giderek bakabilirsiniz.

John the Ripper, birçok işletim sistemi için kullanılabilen bir Açık Kaynak parola güvenlik denetimi ve parola kurtarma aracıdır. John the Ripper jumbo , şunlar dahil yüzlerce karma ve şifre türünü destekler: Unix türlerinin kullanıcı parolaları (Linux, *BSD, Solaris, AIX, QNX, vb.), macOS, Windows, “web uygulamaları” (ör. WordPress), grup yazılımı (örneğin, Notes/Domino) ve veritabanı sunucuları (SQL, LDAP, vb.); ağ trafiği yakalamaları (Windows ağ kimlik doğrulaması, WiFi WPA-PSK, vb.); şifreli özel anahtarlar (SSH, GnuPG, kripto para cüzdanları vb.), dosya sistemleri ve diskler (macOS .dmg dosyaları ve “seyrek paketler”, Windows BitLocker vb.), arşivler (ZIP, RAR, 7z) ve belge dosyaları (PDF) , Microsoft Office, vb.) Bunlar sadece birkaç örnektir – daha birçokları vardır.

https[:]//www[.]openwall[.]com/john/

John The Ripper (JTR) Kurulumu

John The Ripper (JTR), Kali Linux ve Parrot üzerinde kurulu olarak gelse de başka sistemlere kurmak için aşağıdaki adımları izlemeniz yeterlidir. Kurulumu oldukça hızlı ve basittir. John The Ripper kurulumu yapıldıktan sonra brute force yapmak için wordlist ihtiyacınız olacaktır. Rockyou veya Seclist gibi çeşitli birçok wordlisti indirerek brute force denemelerini yapabilirsiniz.

Debian / Ubuntu

apt-get install -y johnFedora

yum install johnWindows / MacOS

https[:]//www[.]openwall[.]com/john/John The Ripper Kurulumunu yaptıktan sonra aşağıdaki komutu kullanarak john aracının alabileceği formatları görüntüleyebiliriz.

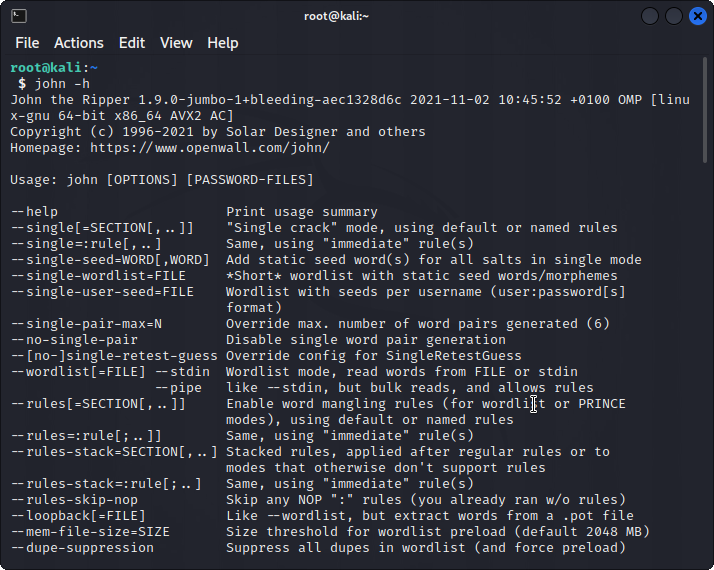

john -h

Oldukça fazla parametre almaktadır, tüm çıktıyı buraya eklemeyeceğim.

John The Ripper (JTR) Brute-Force

Ben John The Ripper toolunu Kali Linux üzerinde kullanarak örnekler göstereceğim. Diğer platformlar için kullanımı aşina olanlar için çok farklılık göstermemektedir. John The Ripper’ın desteklediği formatları görmek için aşağıdaki komutu kullanarak hangi hash formatlarını desteklediğini görebiliriz.

john --list-formats

Görüldüğü üzere John aracı birçok hash formatını desteklemektedir. Desteklenen hash formatlarını görüntüledikten sonra John aracına vermek üzere bir hash oluşturuyorum ve bunu bir metin dosyasına kayıt ediyorum.

Görüldüğü üzere hash değerinin bulunduğu metin belgesini hazırladık. Şimdi bunu john aracına vererek kırmaya çalışalım. John aracına vereceğimiz hash tipini çeşitli araçlar veya aşağıda vereceğim web adresine giderek öğrenebilirsiniz.

https[:]//hashcat[.]net/wiki/doku[.]php?id=example_hashesBen md5 olarak oluşturduğum için John aracına hash tipini belirterek vereceğim fakat hash tipini belirtmeden de verebiliriz. Hash tipini belirterek vermediğimiz taktirde John The Ripper tek tek tüm formatları deneyeceği için kırma süresi uzayacaktır.

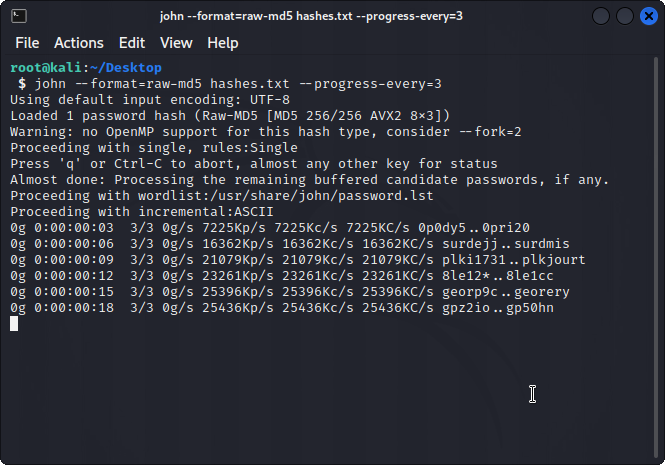

Yukarıda görüldüğü gibi John The Ripper ile hash crack işlemine aşağıdaki komut ile başlayacağım.

john --format=raw-md5 hashes.txt --progress-every=3İlk olarak “–format” komutu ile hash türünü belirtiyorum. Daha sonra “hashes.txt” ile masa üstünde yer alan hash bulunan dosyayı belirtiyorum. Ardından tercihen belirtmiş olduğum bir komut olan “progress-every=3” komutunu veriyorum, bu komut her 3 saniyede bir ekrana çıktı verecek. İstenilirse birden fazla hash dosya içerisine eklenerek kırma işlemi yapılabilir.

Yukarıda görüldüğü üzere John The Ripper aracı her 3 saniyede bir çıktı veriyor ve işlem devam ediyor. Biraz bekledikten sonra wordlistte yer alan parolanın hashinin başarıyla kırıldığını görebilirsiniz, ben bir hatadan dolayı sonuca ulaşamıyorum ve ekran resmini buraya ekleyemiyorum. Hash kırıldıktan sonra “–show” komutu ile hashin kırılmış halini elde edebiliriz.

john hashes.txt --showNOT: Yazıya eklemeler yapacağım. Teknik birkaç sıkıntıdan dolayı bu şekilde yayınlamak zorunda kaldım.

Başka yazılarda görüşmek üzere.

Harika bir yazı olmuş, Serdar! John The Ripper’ın detaylı açıklaması ve kullanım örnekleri çok faydalı. Bu konuda daha fazla bilgi edinmek isteyenler için mükemmel bir kaynak. Emeğine sağlık!